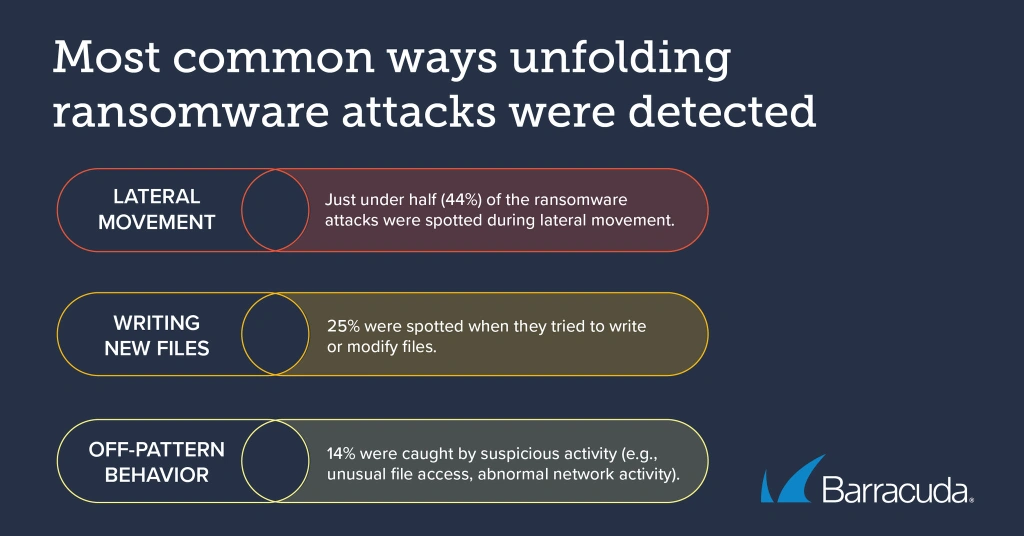

Uit onderzoek van Barracuda blijkt dat laterale bewegingen door de organisatie de duidelijkste signalen zijn van een beginnende ransomware-aanval: bijna de helft (44%) van de ransomware-aanvallen werd tijdens deze fase gedetecteerd. Een kwart (25%) van de incidenten werd gedetecteerd toen de aanvallers begonnen met het schrijven of wijzigen van bestanden en in 14 procent van de gevallen was afwijkend gedrag de indicatie dat er iets aan de hand was. De bevindingen staan in Barracuda’s jaarlijkse Threat Spotlight over ransomware, dat de belangrijkste ransomware-aanvalspatronen van de afgelopen 12 maanden onderzoekt.

Het ransomware dreigingslandschap in 2023/24

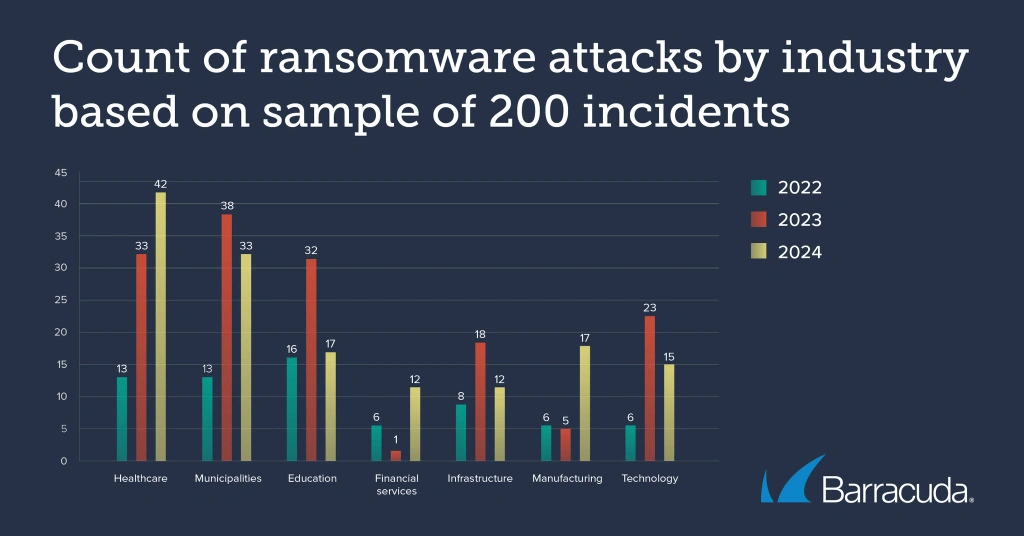

Onderzoekers van Barracuda analyseerden een steekproef van 200 gemelde incidenten in de periode van augustus 2023 tot juli 2024, verspreid over 37 landen en 36 verschillende ransomware-groepen.

Hieruit blijkt dat 21 procent van de incidenten gericht was op organisaties in de zorg, een stijging ten opzichte van de 18 procent in het rapport van vorig jaar. 15 procent van de onderzochte aanvallen was gericht op de productie industrie en 13 procent op techbedrijven. Het aantal gerapporteerde incidenten in het onderwijs daalde met de helft, van 18 procent naar 9 procent.

Ransomware te huur

De meest voorkomende ransomware-groepen boden van ransomware-as-a-service (RaaS) aan. Hieronder valt LockBit, dat in de afgelopen 12 maanden verantwoordelijk was voor een op de zes (18%) van de aanvallen waarbij de identiteit van de aanvaller bekend werd. ALPHV/BlackCat-ransomware was goed voor 14 procent van de aanvallen, terwijl Rhysida, een relatief nieuwe ransomware-groep, betrokken was bij 8 procent van de geïdentificeerde aanvallen.

”Ransomware-aanvallen die als dienst worden verhuurd kunnen moeilijk te detecteren en te beheersen zijn. Meerdere cybercriminelen kunnen verschillende tools en tactieken gebruiken om dezelfde malware te verspreiden, wat resulteert in aanzienlijke variatie”, zegt Adam Khan, VP Global Security Operations bij Barracuda Networks. “Gelukkig vertrouwen de meeste aanvallers op beproefde en bekende methodes, zoals scannen, laterale bewegingen en het downloaden van malware. Deze methodes kunnen securitymeldingen activeren die securityteams vervolgens meerdere mogelijkheden bieden om deze ransomware-incidenten te detecteren en ze te blokkeren of de impact ervan te beperken, voordat ze volledig escaleren. Dit is vooral belangrijk in IT-omgevingen waar niet alle machines volledig beveiligd zijn.”

Top aanvalstools en ‑methodes in 2024

Volgens detectiegegevens van Barracuda Managed XDR’s Endpoint Security waren in de eerste zes maanden van 2024 dit de belangrijkste indicatoren van mogelijke ransomware-activiteit:

- Laterale bewegingen: bijna de helft (44%) van de ransomware-aanvallen werd opgemerkt door detectiesystemen die monitoren op laterale bewegingen door de organisatie, tussen verschillende bedrijfsplatforms/systemen.

- Wijzigingen van bestanden: een kwart (25%) werd gedetecteerd door een systeem dat monitort wanneer bestanden worden geschreven of gewijzigd en vervolgens checkt of dit overeenkomt met bekende ransomware-signatures of verdachte patronen.

- Afwijkend gedrag: 14% werd opgemerkt door een detectiesysteem dat afwijkend gedrag binnen een systeem of netwerk identificeert. Dit systeem leert het typische gedrag van gebruikers, processen en applicaties. Wanneer het vervolgens afwijkingen detecteert (zoals ongebruikelijke toegang tot bestanden, het wijzigen van besturingssysteembestanden of verdachte netwerkactiviteit), geeft het een waarschuwingsmelding.

Uit een gedetailleerd onderzoek naar een afgeslagen PLAY-ransomware-aanval op een gezondheidstechnologiebedrijf en een 8base-incident bij een auto-onderhoudsbedrijf bleek dat aanvallers eerst toegang probeerden te krijgen tot onbeveiligde devices. Daarna kwam de volgende fase van hun aanval, waarbij bijvoorbeeld geprobeerd werd om schadelijke bestanden te verbergen in weinig gebruikte muziek- en videomappen op deze devices.

Defense-in-depth

In de strijd tegen actieve dreigingen zoals ransomware zijn meerdere detectie lagen essentieel. Bij deze aanvallen worden vaak legitieme tools ingezet die ook door IT-teams worden gebruikt. Ook passen aanvallers hun methodes en tactieken in real-time aan om succesvol te zijn.

Barracuda adviseert organisaties om gelaagde, door AI gestuurde verdedigingsmaatregelen te nemen, die cruciaal zijn voor het detecteren en tegengaan van geavanceerde aanvallen. Zo kan de impact van een aanval beperkt worden. Dit moet worden aangevuld met robuust authenticatie- en toegangsbeleid, tijdige patching, en regelmatige security awareness trainingen voor medewerkers.

0 reacties